Relatório sobre o golpe “sextortion” com informações recebidas ao longo de 3 meses pelo El Pescador em inglês e português. Todos eles têm suas respectivas carteiras BTC nas quais também foi observado o saldo monetário (14 de janeiro de 2020) e a movimentação (de out/2019 a jan/2020).

O que é isso?

Esse tipo de phishing resulta em uma extorsão pelo medo de expor o espaço mais íntimo das pessoas. O invasor usa as informações que possui sobre você, que podem ser nome completo, endereço ou outros dados pessoais. Em geral o atacante utilizará uma senha violada, para convencer que ele “invadiu” o seu computador e, consequentemente, seus arquivos e/ou ações mais íntimos. Ele tentará convencê-lo que:

É tudo um blefe! Você pode perguntar: Como ele conseguiu minha senha ou outras informações pessoais?

A questão sempre será um vazamento. Os bandidos ficam atentos o tempo todo em violações de dados e, ao fazer isso, podem acessar seu e-mail com a possível senha para acessar mais detalhes, dependendo da escala do vazamento de dados.

Esse ataque depende do medo; somente se você realmente acredita que ele tem seus arquivos e/ou o gravou, haverá pânico! Com medo, tendemos a não pensar antes de agir. Se alguém realmente possui seus arquivos, provavelmente enviará uma amostra para convencê-lo a realizar o pagamento.

Atenção: Se o atacante diz que tem posse de uma senha que está atualmente em uso, a altere imediatamente e ative o duplo fator de autenticação em todas as suas contas. Além de verificar notificações de logons incomuns para confirmar se houve uma violação, a maioria dos serviços fornece esse recurso.

Visão geral

As carteiras analisadas somam mais de 70 mil dólares (ou 300 mil reais), o que representa um ataque com grande poder de destruição! Verifique o número abaixo:

A seguir, você pode estudar os ataques analisados pela equipe do El Pescador.

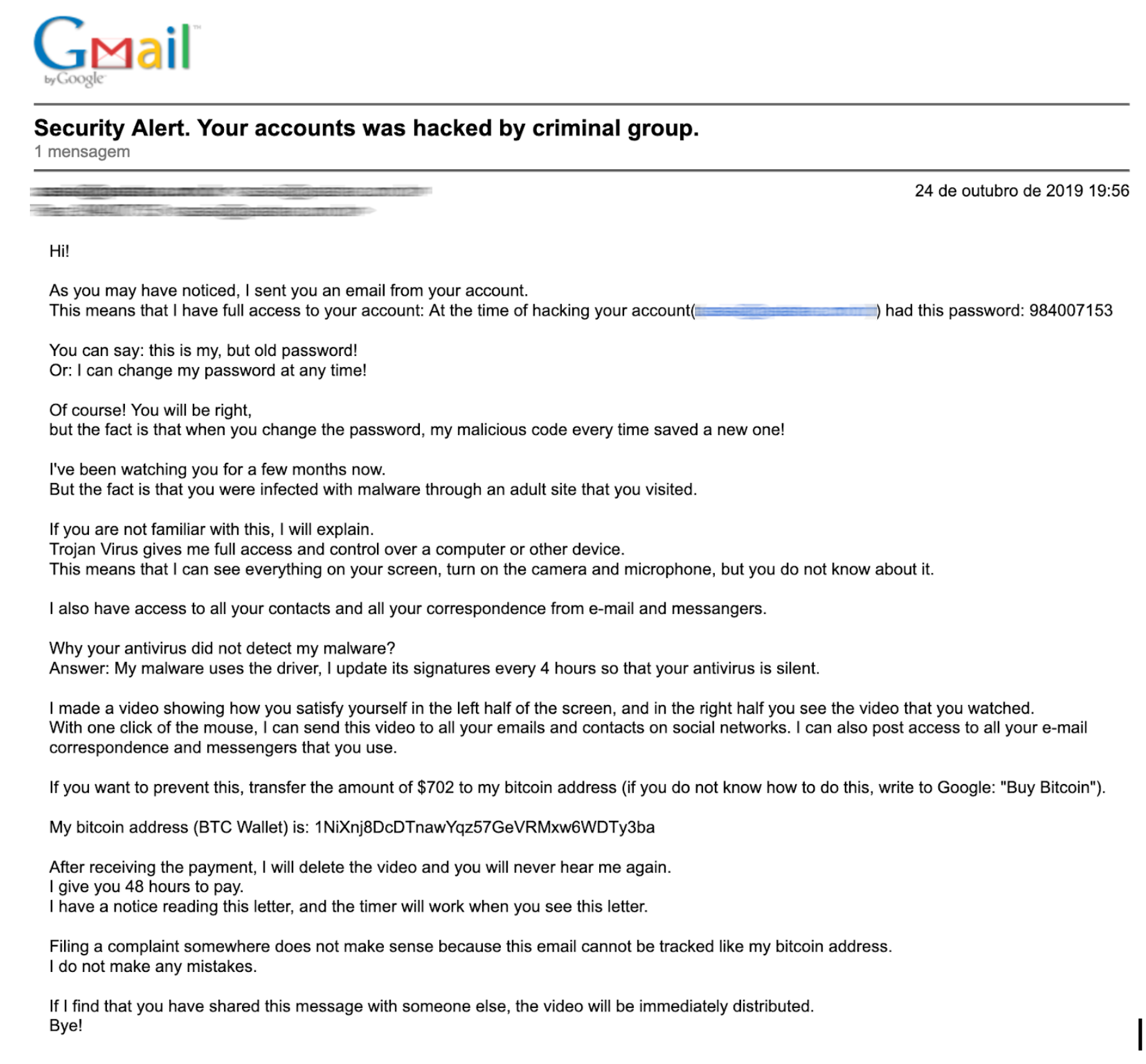

Exemplo 1: Recebido em 24/10/2019.

Esse ataque contém o texto mais comum entre todos os analisados.

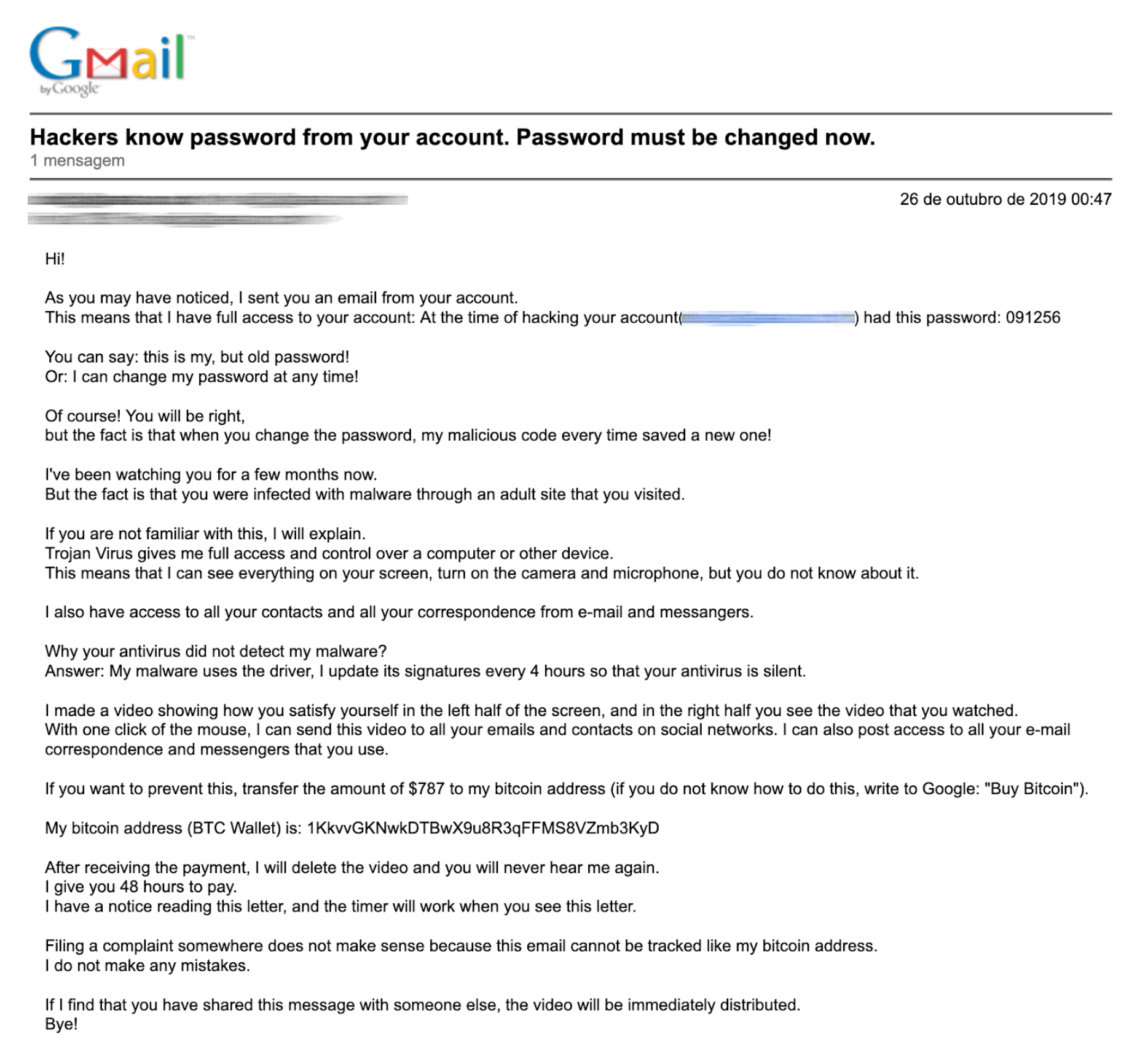

Exemplo 2: Recebido em 26/10/2019.

Outra variante de um texto básico, mas este ataque teve pouco ou nenhum envolvimento. Também foi o ataque com a menor taxa de sucesso.

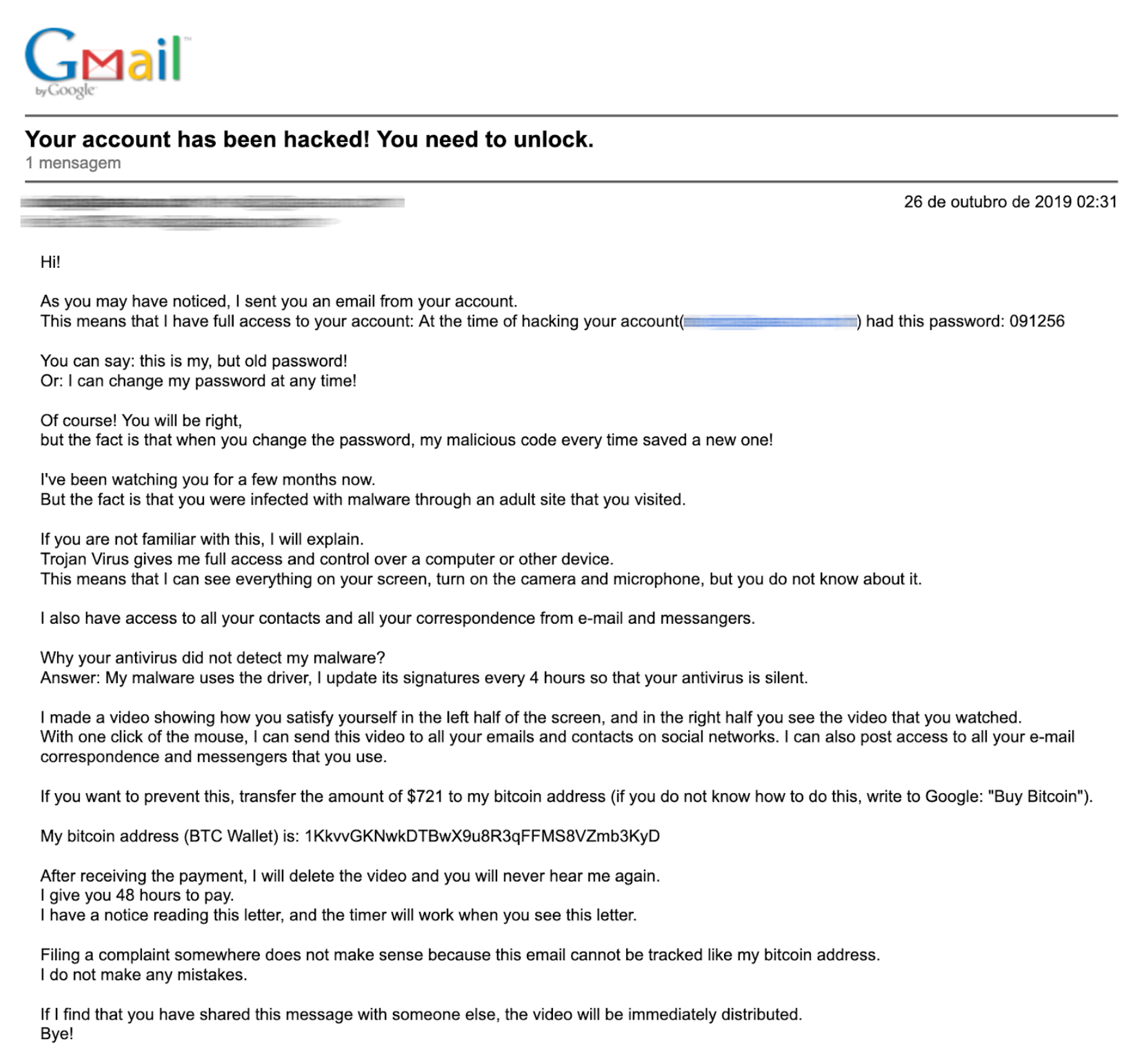

Exemplo 3: Recebido em 29/10/2019.

Este ataque usa o mesmo texto e carteira que o anexo 2, alterando apenas o assunto. Observe que a origem da mensagem também é a mesma.

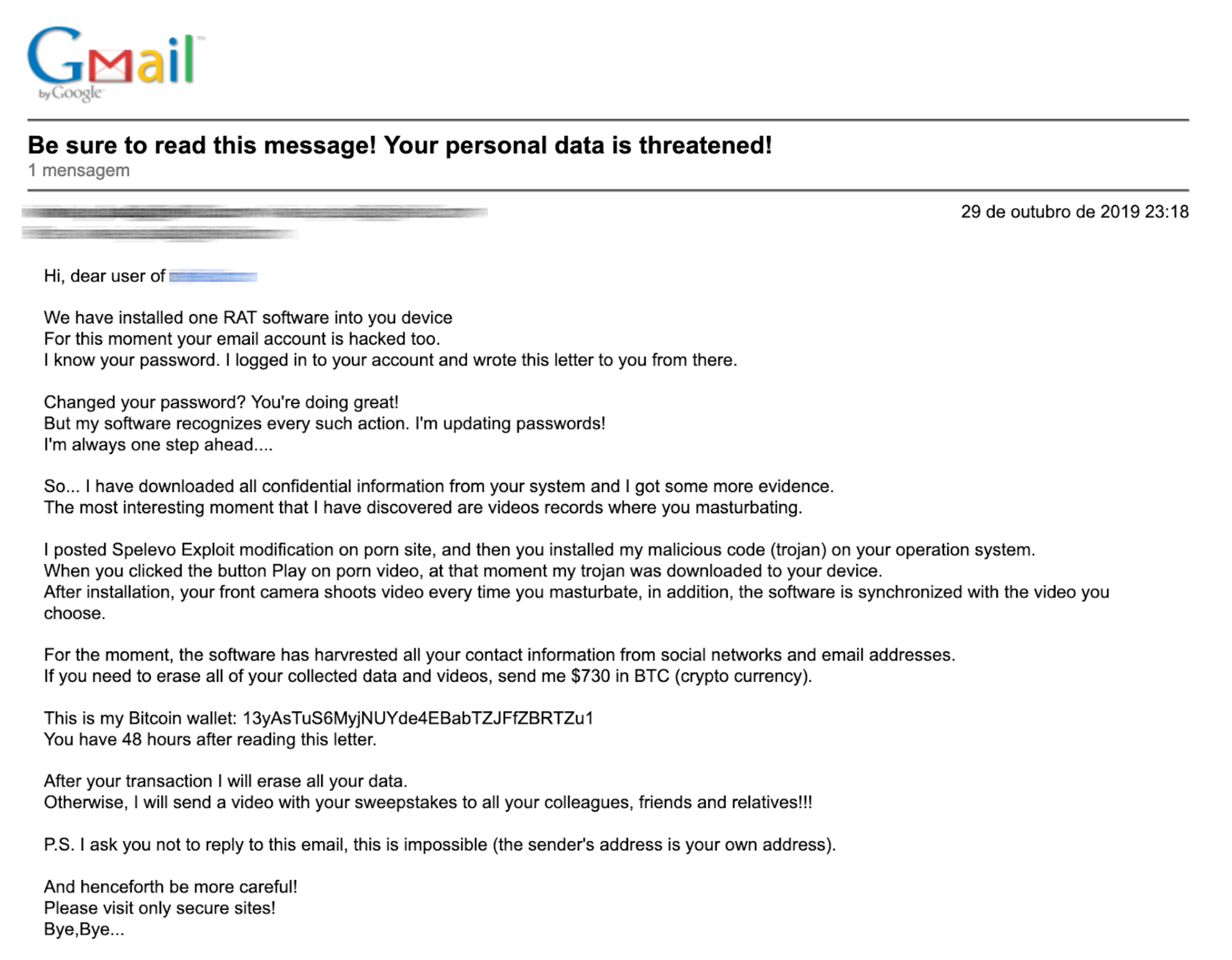

Exemplo 4: Recebido em 29/10/2019.

Esse phishing tentou uma abordagem mais confiante e tecnológica, assim teve mais envolvimento do que os ataques demonstrados anteriormente.

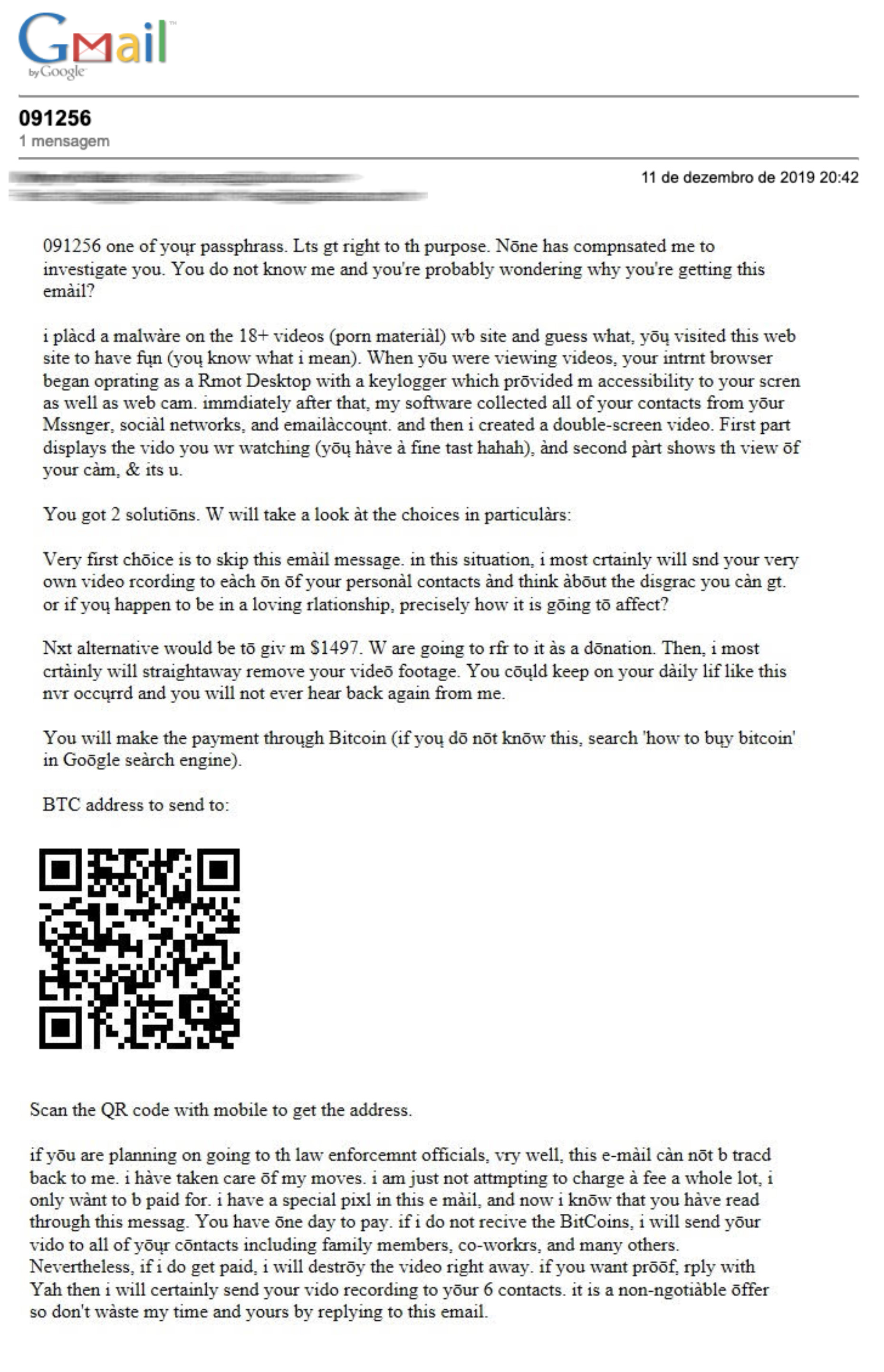

Exemplo 5: Recebido em 11/12/2019.

Este foi o ataque mais bem-sucedido e com alto envolvimento. Aqui o phishing usa um texto confiante e um tipo diferente de estrutura: o ataque usou uma imagem com o texto digitado nela. Essa tática pode ter funcionado para passar em filtros e ferramentas anti-spam.

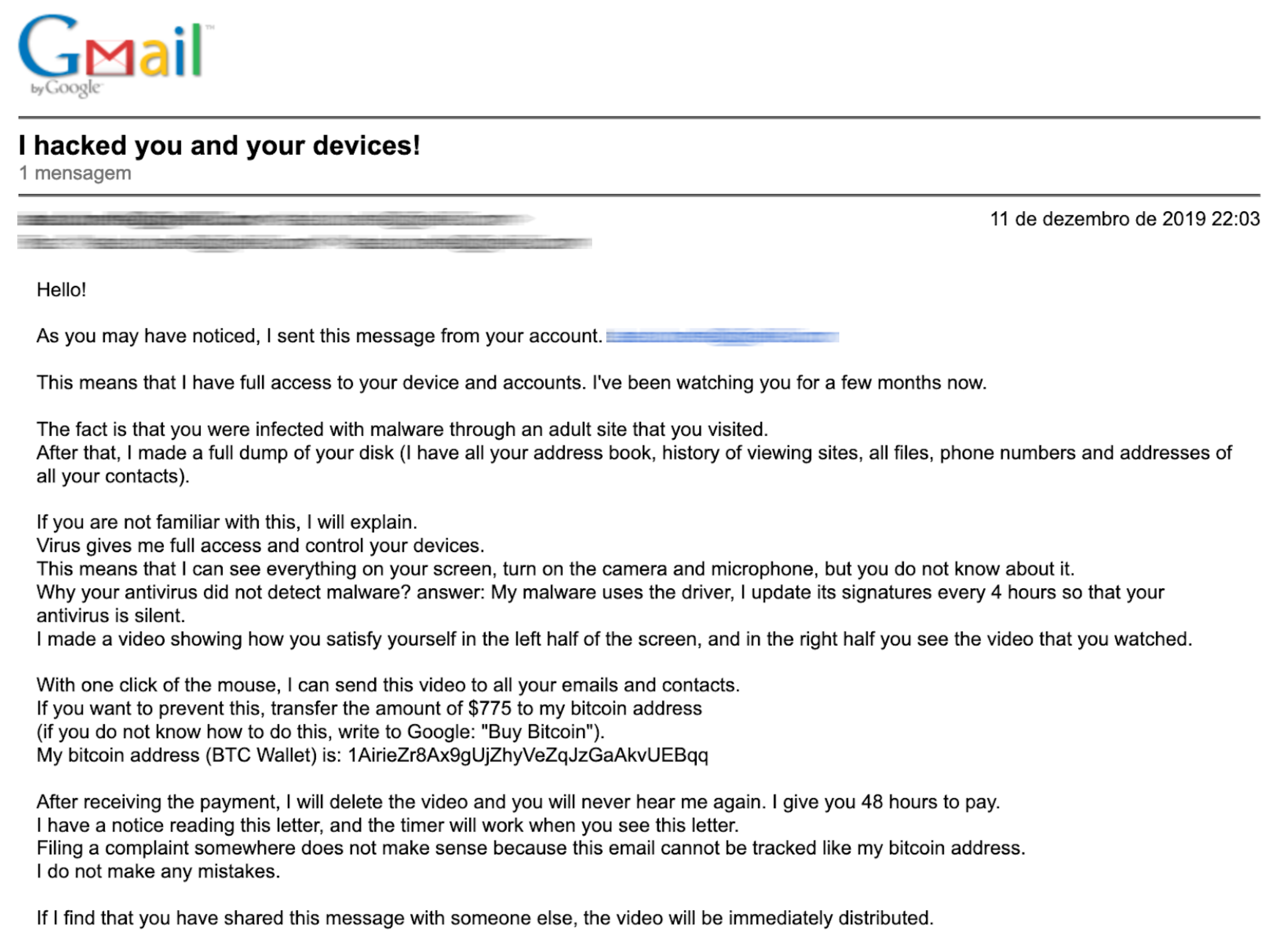

Exemplo 6: Recebido em 11/12/2019.

Esse ataque é uma variação do mesmo texto utilizado nos primeiros anexos. Como os anteriores, teve baixa taxa de engajamento.

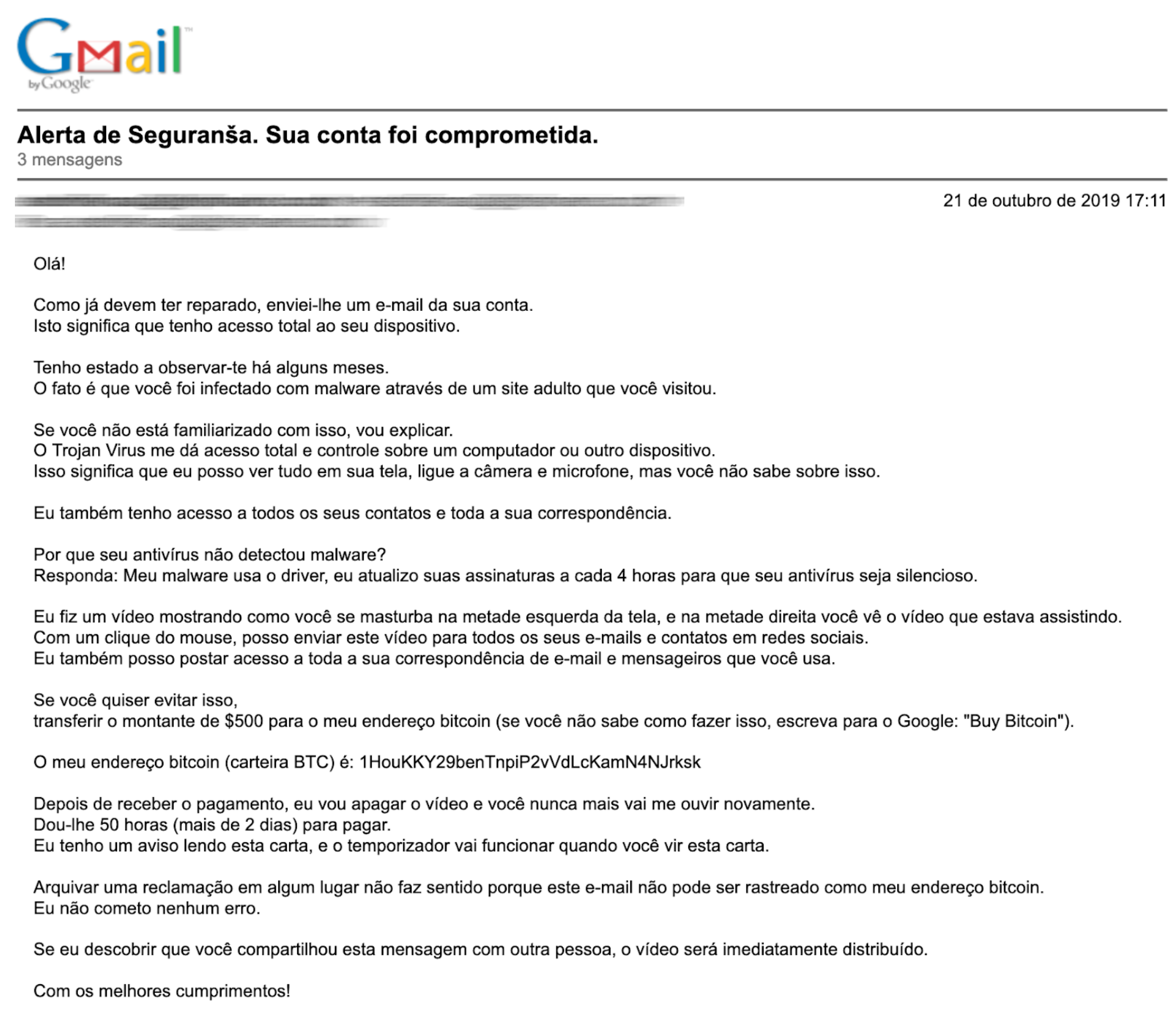

Exemplo 7: Recebido em 21/10/2019.

Esta é uma versão traduzida do texto mais básico do golpe em inglês. O atacante teve pouco esforço para torná-lo realista e/ou nativo para o idioma, mesmo assim teve um envolvimento relativamente bom com os usuários.

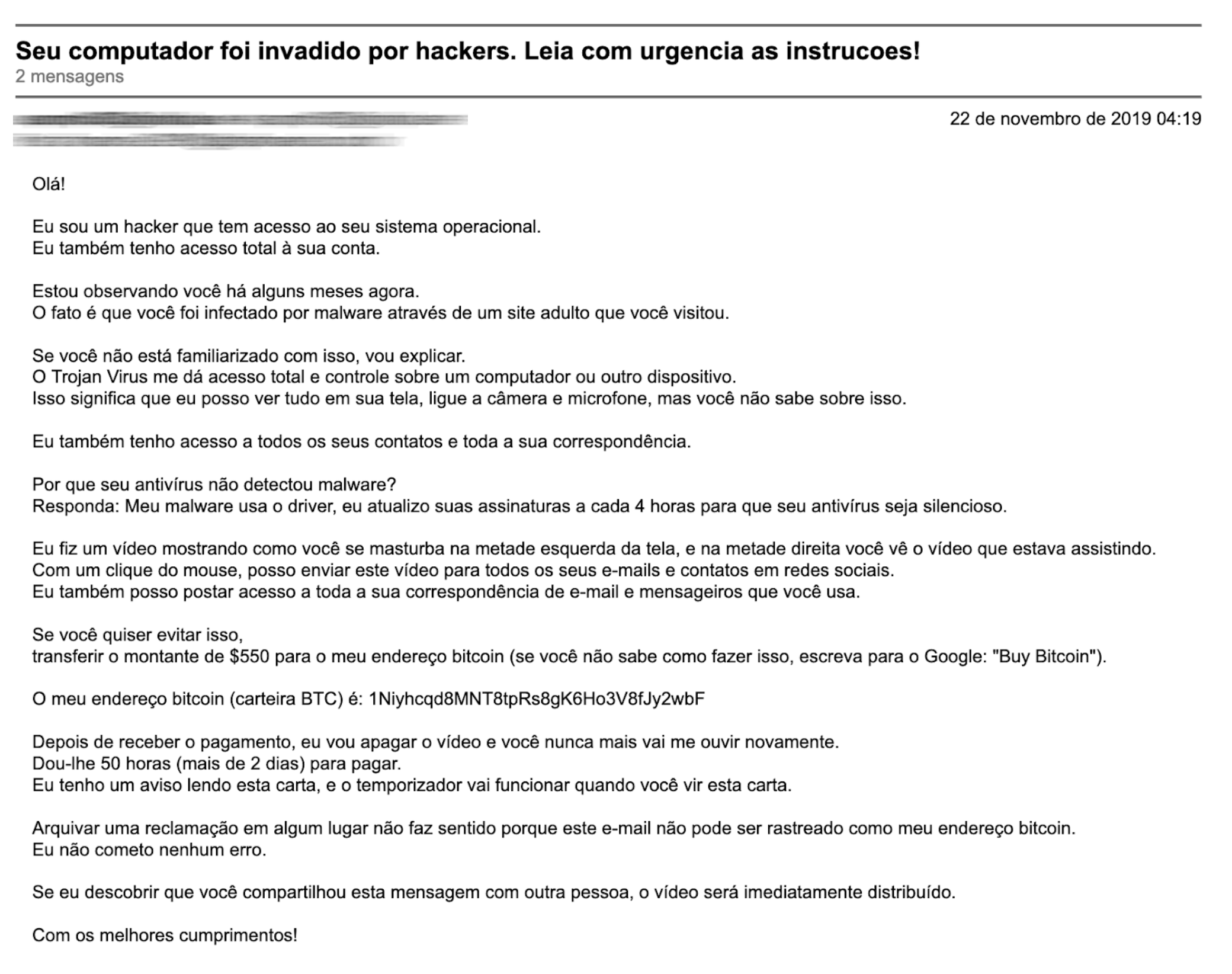

Exemplo 8: Recebido em 22/11/2019.

Este ataque utiliza o mesmo texto que o anterior, com fonte, assunto e carteira diferentes. Também teve um envolvimento relativamente bom.

Considerações finais

Se você acha que foi uma vítima real de “sextortion”, não responda às provocações e não transfira nenhuma quantia para o atacante. Procure a delegacia de crimes cibernéticos mais próxima para que as autoridades investiguem a situação.

Luiz Carlos Chieregato Jr

Analista de Segurança do El Pescador