Já falamos anteriormente sobre o spear phishing, tipo de golpe direcionado a alvos específicos – empresas na maioria dos casos. Diferentemente dos casos de phishing mais comuns, que confiam no spam para atingir um grande número de vítimas potenciais, neste ataque o golpista estuda seu alvo cuidadosamente, buscando informações sobre a empresa e funcionários em redes sociais e outras fontes para tornar a fraude mais convincente.

Um comunicado do FBI publicado na última segunda-feira (4) traz um alerta: os casos desse tipo de phishing corporativo estão apresentando um “aumento dramático” nos EUA e no mundo. A agência de investigação mostra uma especial preocupação com o que eles chamam de “CEO Fraud”, golpes em que o atacante usa credenciais de executivos para convencer funcionários a transferir dinheiro para fraudadores.

Esses golpes, segundo o comunicado, já teriam custado cerca de US$ 2,3 bilhões a empresas nos últimos três anos. Entre outubro de 2013 e fevereiro de 2016 autoridades dos EUA registraram mais de 17 mil queixas de phishing corporativo; desde janeiro de 2015 houve um aumento de 270% nos casos.

Um caso emblemático, que ilustra bem como funciona esse tipo de golpe, envolve a empresa de brinquedos Mattel. Em 2015 a empresa quase perdeu US$ 3 milhões de dólares em spear phishing.

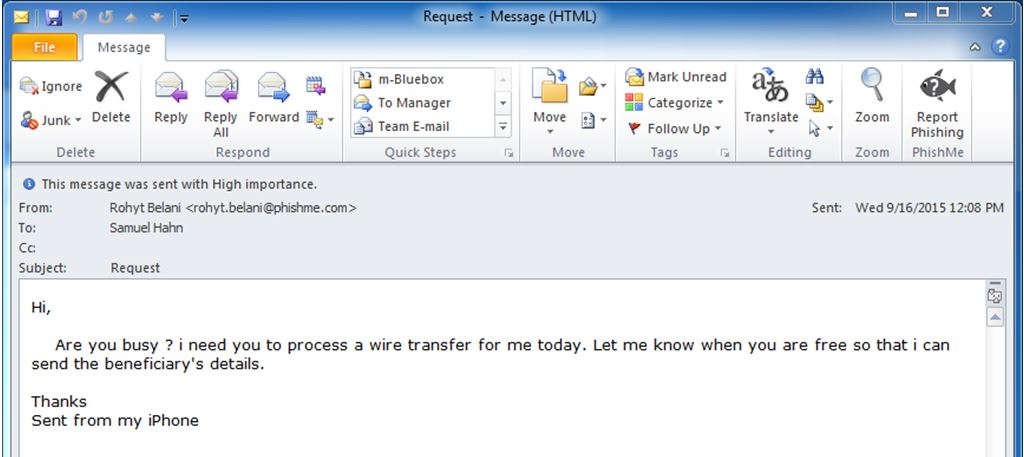

Na ocasião, Bryan Stockton – CEO da empresa – foi demitido e substituído por Christopher Sinclair. Hackers localizados na China conseguiram roubar a conta de e-mail do CEO demitido, usando-a para enviar mensagens para um executivo financeiro. No dia 30 de abril, o executivo recebeu um e-mail da conta roubada solicitando uma transferência de fundos para um fornecedor chinês.

O funcionário em questão não foi escolhido ao acaso. Os atacantes – provavelmente após pesquisa em sites e redes sociais – sabiam que, pela política da empresa, a transferência de fundos só poderia ser feita com o aval de dois executivos com autorização para tal, e também sabiam que o executivo alvo se encaixava no quesito.

Após checar que o falso Stockton tinha autorização para solicitar a transferência, o funcionário – desavisadamente – autorizou a operação de envio de US$ 3 mi para um banco na China. O golpe só foi descoberto horas depois, quando o executivo comentou a transferência com Sinclair (o novo CEO).

Felizmente, apesar de ser tarde para cancelar a saída do dinheiro, o banco chinês estava fechado por ocasião de um feriado local e as autoridades do país conseguiram desfazer a transação antes de ser concretizada.

O FBI recomenda fortemente que empresas adotem a autenticação em duas etapas onde for possível, além de estabelecer outros canais de comunicação, como telefones, para confirmação de operações sensíveis.

Também é recomendado que as empresas evitem publicar informações sobre o seu dia-a-dia em sites e redes sociais, evitando que atacantes tenham conhecimento das rotinas da empresa e da sua hierarquia.