A história que segue poderia ter acontecido em qualquer lugar.

O controller de uma empresa recebe um email assinado pelo CEO da organização. O email informa o funcionário, de forma bastante contundente, que nos próximos dias ele deverá ter como prioridade alfa auxiliar um advogado (cujo nome é apontado no email) “em tudo o que ele necessitar”, “atendendo-o em todas as suas solicitações”.

Também informa que diversos pagamentos serão feitos pela empresa em uma operação extremamente sigilosa de compra por outra companhia, e que há aprovação prévia para qualquer transferência financeira solicitada por este advogado referente a este assunto. A compra, informava o email, seria tornada pública nos próximos dias.

Tudo no email apontava para um documento legítimo, do endereço do remetente ao template do Outolook usado internamente pela organização. Mesmo alguns erros de digitação e de gramática pareciam normais frente ao peso do assunto tratado. Mas um detalhe não passou despercebido aos olhos treinados do controller. Algo que seria facilmente ignorado por uma pessoa sem capacitação para identificar potenciais fraudes.

Diferentemente de todas as outras mensagens enviadas, em que o remetente assina com o apelido para o seu nome (Dick, ao invés de Richard), este email foi assinado com o nome completo. Esse pequeno detalhe foi o suficiente para que o controller levasse sua suspeita ao departamento de TI e o que poderia ser um perfeito ataque de engenharia social não atingiu seu objetivo.

Moral da história: em um ambiente onde todos têm consciência sobre como operam os fraudadores, os riscos de ataques são consideravelmente reduzidos. Criar essa conscientização, sem dúvida, é um desafio. Mas não é um desafio intransponível, longe disso. A solução passa por treinamento, capacitação.

Ao considerar o modelo tradicional de treinamento, é possível imaginar que este demande muito investimento, que é preciso ter uma estrutura, instrutores, material, ou contratar uma empresa que forneça esses elementos. Isso sem falar no tempo de trabalho que cada colaborador vai ter que investir nesse treinamento e o fato de ter que tirá-lo por horas de seu trabalho.

Tudo isso seria verdade se a ideia fosse transformar cada colaborador em um especialista em segurança da informação o que, certamente, não é o caso. Existem soluções muito menos dispendiosas e que vão direto ao ponto quando a questão é a de conscientizar colaboradores para proteger informações.

CBT e CBA são as siglas em inglês para Treinamento Baseado em Computador (Computer-Based Training), e Avaliação Baseada em Computador (Computer-Based Assessment). Trata-se de qualquer treinamento ou avaliação que faz uso de computadores em qualquer nível de complexidade – desde uma aula normal com uso de apresentações de slides, até treinamentos independentes, em que o estudante consome e interage com o conteúdo com mínima assistência, seja num laboratório, em casa ou no escritório.

Um estudo da Appalachian State University investigou as vantagens dos CBT e dos CBA. Em linhas gerais, os pesquisadores buscavam entender até que ponto o aprendizado poderia ser impactado por esses tipos de ferramentas de aprendizado.

A conclusão foi que organizações que que adotam mecanismos de treinamento e avaliação baseados em computadores conseguem obter melhores resultados em incrementar conhecimentos e habilidades nos seus colaboradores.

Durante a pesquisa, os autores se aprofundaram na literatura pedagógica e encontraram vários argumentos que sustentam essa visão. Veja alguns deles:

Finalmente, o uso do CBT e do CBA aumenta a possibilidade de personalização do conteúdo, incrementa a flexibilidade pois quem dita o ritmo é aquele que está aprendendo e diminui consideravelmente as despesas administrativas.

Um outro estudo, desenvolvido pela Quality Assurance Project (QATAR), teve como objeto o uso destes mecanismos em treinamentos de profissionais da medicina – treinamentos com o uso de CBT nesta área são usados desde a década de 1980. Entre seus achados, o estudo fala da eficácia deste tipo de treinamento “na capacitação para tarefas visualmente intensas e que requerem muita atenção a detalhes”.

O estudo aponta ainda que a grande contribuição do CBT para a área é a possibilidade de “simular todo tipo de situação da vida real que pode ser encontrada por um estudante, sem a necessidade de recriá-la, dando ao aluno a oportunidade de aprender com seus próprios erros sem medo de causar danos ao paciente”.

Olhe em volta. Avalie o tamanho do esforço e custo que seriam necessários para movimentar todas as pessoas de sua empresa para uma sala. Nessa sala, todos passariam por um treinamento sobre como proteger as informações de sua companhia. Dependendo da situação, várias turmas seriam necessárias, o que tornaria a logística ainda mais complicada.

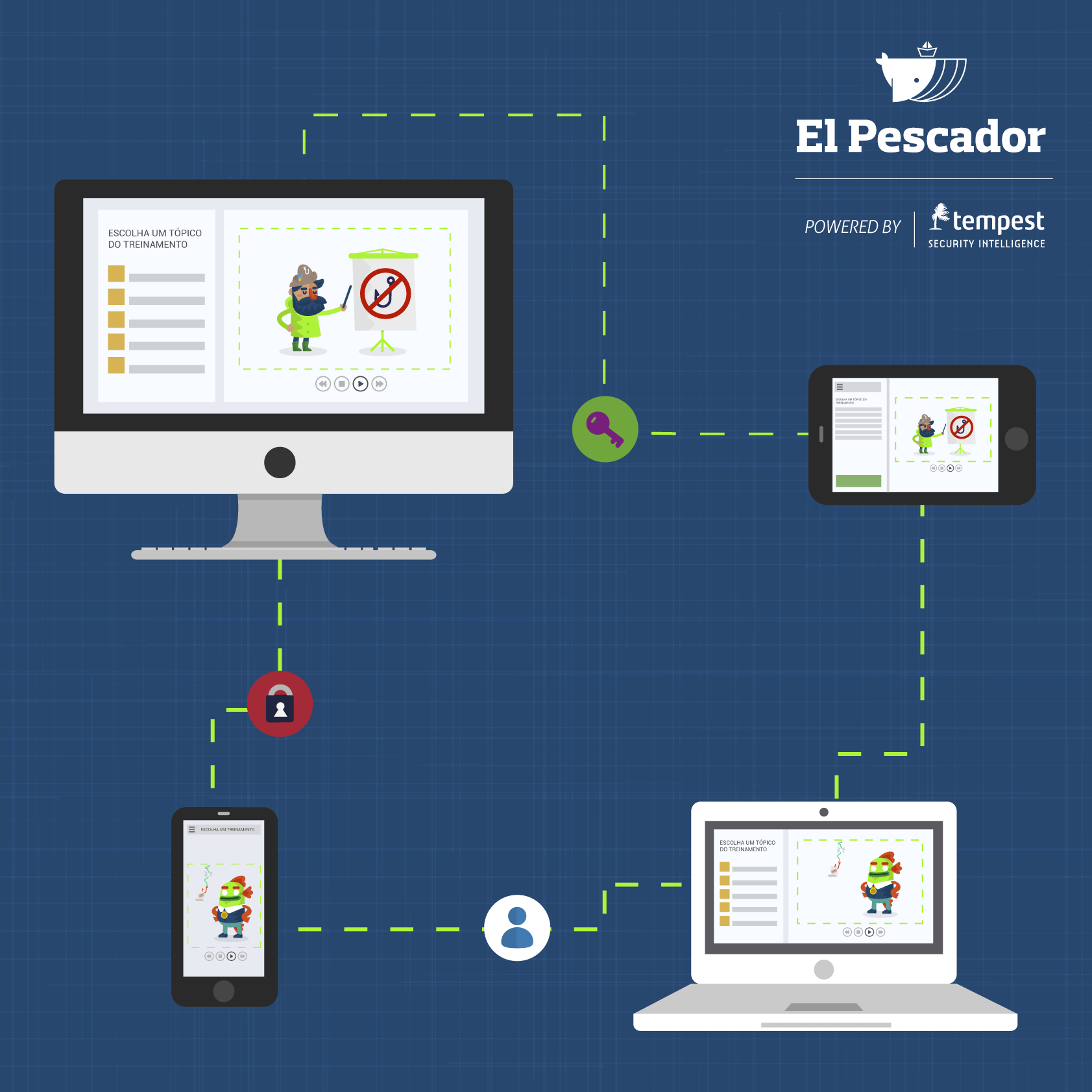

CBTs e CBAs são opções de formato de treinamento flexíveis e viáveis. Adaptam-se a qualquer ambiente ou situação, dispensando estruturas dispendiosas e o El Pescador lhe oferece exatamente isso, com o benefício adicional de que o treinamento é iniciado no momento em que ocorre o problema; quando o colaborador clica em um phishing educativo elaborado exclusivamente para sua empresa, sem o uso de templates genéricos.

Do ponto de vista pedagógico, nossa solução estimula o aprendizado e a retenção de conteúdo apresentando ao aluno situações que ele irá encontrar em seu dia a dia, ao mesmo tempo em que permitem que ele “cometa erros” sem prejudicar a organização.

https://www.usaidassist.org/sites/assist/files/computer-based_training.pdf

https://www.computer.org/csdl/proceedings/hicss/2006/2507/08/250780207b.pdf